Implementering af NIS2-Direktivet

For at sikre en hurtig og robust implementering af kravene fra NIS2-direktivet tilbyder Leave a Mark Consulting Group fleksible løsninger med multi-kompetence teams. Dette betyder, at du får adgang til specialister med bred ekspertise, som tilsammen løfter opgaven effektivt og kompetent.

om nis2-direktivet

NIS2 (Network and Information Systems Directive 2) er et EU-direktiv, der har til formål at øge cybersikkerheden på tværs af medlemslandene. Direktivet danner grundlaget for den danske lovgivning på området, men det er de danske implementeringslove, som er juridisk bindende og derfor de mest relevante at tage udgangspunkt i.

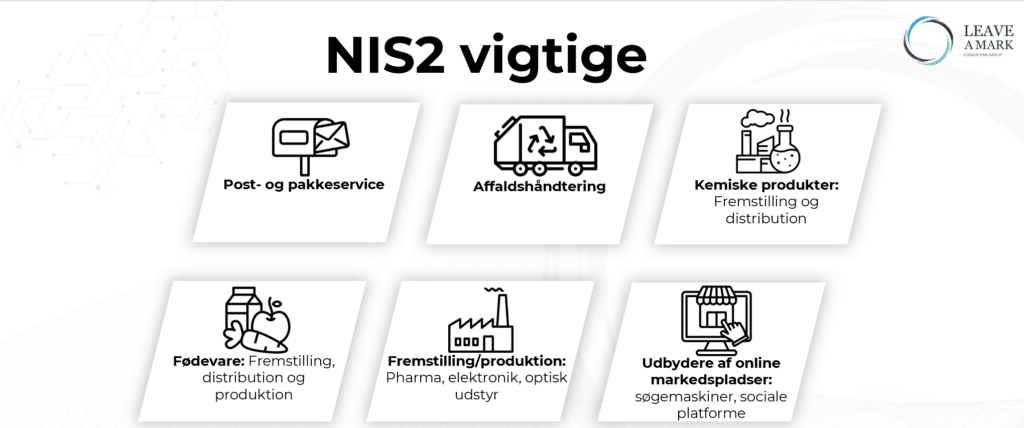

Direktivet retter sig mod organisationer i kritiske sektorer, herunder energi, transport, sundhed, finans, vand og digitale tjenester som cloududbydere og online markedspladser. Disse organisationer skal etablere et højt niveau af cybersikkerhed med fokus på risikostyring, beredskab og rapportering af alvorlige hændelser inden for 24 timer.

Se herunder hvilke virksomheder, der er underlagt.

Vi hjælper med at sikre din organisations NIS2 compliance

Hos Leave a Mark Consulting Group er vi kendt for vores dybdegående ekspertise i cybersikkerhed, risikostyring og regulativ compliance. Vi har solid erfaring med at implementere komplekse sikkerhedsstandarder på tværs af brancher – herunder kravene fra NIS2-lovgivningen.

Vores tilgang er praktisk, effektiv og målrettet. Vi kortlægger organisationens risikoprofil, identificerer de mest kritiske områder og tilpasser indsatsen, så I lever op til lovens krav – uden at gå på kompromis med forretningens drift og ressourcer.

Har du lyst til at læse mere om implementeringsprocessen af NIS2?

De væsentlige entiteter

De vigtige entiteter

Implementering af NIS2 i dansk lovgivning

NIS2-direktivet er fuldt implementeret i dansk ret og konkretiseret gennem tre centrale love, som er gældende for forskellige sektorer og typer af organisationer:

Lov om foranstaltninger til sikring af et højt fælles cybersikkerhedsniveau (NIS2-loven) – Gælder for størstedelen af de omfattede virksomheder og institutioner og fastsætter krav til risikostyring, hændelseshåndtering, ledelsesansvar og tilsyn.

Lov om styrket beredskab i energisektoren – Indeholder særlige krav til aktører i energisektoren med fokus på modstandsdygtighed, sikkerhed og beredskabsplanlægning.

Lov om sikkerhed og beredskab i telesektoren – Pålægger teleselskaber og øvrige relevante kommunikationsaktører særlige forpligtelser inden for cybersikkerhed og forsyningssikkerhed.

Disse love danner det retslige grundlag, som danske organisationer skal forholde sig til. Derfor tager vores rådgivning altid udgangspunkt i de specifikke krav og forventninger, som de danske myndigheder har fastlagt gennem lovgivningen.

Organisationer er forpligtet til at dokumentere deres cybersikkerhedstiltag, etablere klare procedurer og kunne påvise løbende efterlevelse. Tilsynsmyndighederne har beføjelser til at føre kontrol og udstede påbud eller sanktioner ved manglende compliance.

Hvilke krav stiller NIS2?

NIS2-direktivet er omsat til konkrete krav i dansk lovgivning gennem blandt andet NIS2-loven, telesikkerhedsloven og beredskabsloven for energisektoren. Det er derfor disse love, virksomheder og organisationer skal efterleve. De stiller skærpede krav til governance, risikohåndtering og rapporteringspligt – både teknisk og organisatorisk.

Følgende krav er blandt de centrale i den danske implementering:

- Ledelsesansvar: Topledelsen har det overordnede ansvar for, at organisationen lever op til cybersikkerhedskravene. Ledelsen skal være orienteret om risikoeksponering og sikre, at passende foranstaltninger er implementeret.

- Risikostyring: Organisationen skal identificere og vurdere relevante cyberrisici, og implementere både forebyggende og afhjælpende sikkerhedsforanstaltninger – herunder i forsyningskæden.

- Forretningskontinuitet og hændelseshåndtering: Der skal være udarbejdet nødplaner, procedurer for systemgendannelse, og etableret en kriseorganisation til at håndtere alvorlige hændelser.

- Rapportering til myndigheder: Betydelige sikkerhedshændelser skal anmeldes til relevante myndigheder inden for 24 timer, og opdateres løbende med yderligere information inden for 72 timer.

NIS2 Implementeringsproces: En trin-for-trin guide

Forbederelse og risikovurdering

Første fase startes med at kortlægge jeres nuværende cybersikkerhedssetup og identificere, hvilke dele af den danske NIS2-lovgivning der er relevante for jeres organisation. Derudover gennemfører vi en overordnet risikovurdering (BIA) med fokus på de mest kritiske systemer og forretningsfunktioner.

Strategisk planlægning

Med afsæt i analysen og jeres eksisterende sikkerhedsniveau udarbejder vi en målrettet implementeringsplan. Planen tager højde for både tekniske og organisatoriske forhold og bygger på bl.a. den foretaget Business Impact Analysis (BIA).

Udrulning og implementering

Vi hjælper med at implementere de nødvendige sikkerhedstiltag, politikker og procedurer – herunder hændelseshåndtering, adgangsstyring og forsyningskædesikkerhed – så kravene i den gældende danske NIS2-lovgivning opfyldes effektivt.

Drift og vedligehold

Vi implementerer processer til løbende vedligehold af sikkerhedsforanstaltninger for at sikre, at din organisation forbliver beskyttet mod konstante og udviklende trusler. Vi anbefaler som udgangspunkt, at trusselslandskabet evalueres to gange årligt for at sikre, at eventuelle nye trusler identificeres, og passende tiltag implementeres for at mitigere deres påvirkning.

NIS2-erklæring

En NIS2-erklæring fra Leave a Mark Consulting Group dokumenterer, at jeres organisation opfylder kravene til cybersikkerhed, hændelseshåndtering og risikostyring. Erklæringen bygger på en grundig GAP-analyse og revision af jeres eksisterende dokumentation og praksis.

Fordelene ved en NIS2-erklæring omfatter øget troværdighed, forbedret sikkerhed og styrket konkurrenceevne.